Definita da Kim Jong-un come una "daga pronta a colpire senza sosta" i nemici della nazione1, la forza cibernetica rappresenta oggi uno dei principali strumenti militari nell’arsenale asimmetrico di Pyongyang2.

Nel corso degli anni, gli hacker nordcoreani hanno dato prova di grandi capacità e inventiva, svolgendo alcune delle più sofisticate operazioni cibernetiche della storia. Capacità che vanno dallo spionaggio alla guerra cibernetica, ma anche al furto di denaro dai conti bancari di mezzo mondo, opportunamente riciclato al fine di finanziare quell’arsenale nucleare che ha reso la piccola nazione asiatica famigerata agli occhi del pianeta.

Le attività di Pyongyang nel cyberspazio costituiscono senza ombra di dubbio un pericolo per la sicurezza globale, una minaccia che non risparmia neanche gli alleati, vittime degli stessi malware prodotti dalle unità cibernetiche nordcoreane che infettano i dispositivi elettronici su tutti e cinque i continenti.

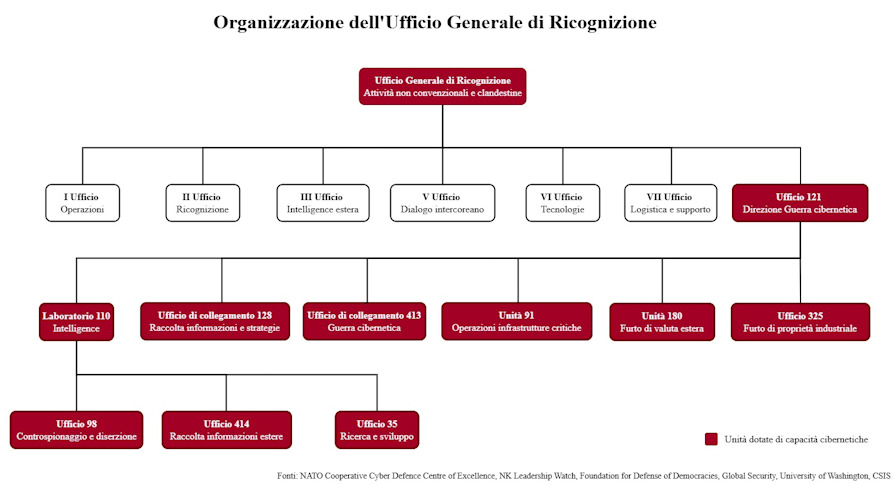

Sebbene la cortina di segretezza delle attività nordcoreane sul cyberspazio sia spessa e talvolta impenetrabile, le attività cibernetiche di Pyongyang hanno riscosso una particolare attenzione da parte delle agenzie di sicurezza di mezzo mondo, che ne hanno studiato attentamente le capacità e l’organizzazione. Nella maggioranza dei casi, infatti, le attività cibernetiche degli hacker nordcoreani sono imputabili ad uno dei principali organi di intelligence del Paese asiatico, l’Ufficio Generale di Ricognizione (UGR)3. Si tratta di un’organizzazione relativamente nuova, costituita nel 2009 in seguito all’unione di diversi uffici deputati alla guerra non convenzionale. Il risultato è stato la creazione di una struttura specializzata nella gestione di attività non convenzionali e clandestine, dirette in larga parte contro Seul e i suoi alleati regionali e internazionali.

La costituzione dell’UGR rientra in un più ampio processo di riorganizzazione, che ha permesso lo sviluppo di capacità offensive e di intelligence notevoli al punto da trasformare per il mondo occidentale, la Corea del Nord da un piccolo Paese asiatico ad una minaccia alla sicurezza internazionale. Circostanze che rendono l’UGR uno strumento prezioso, se non vitale, agli occhi della leadership nordcoreana.

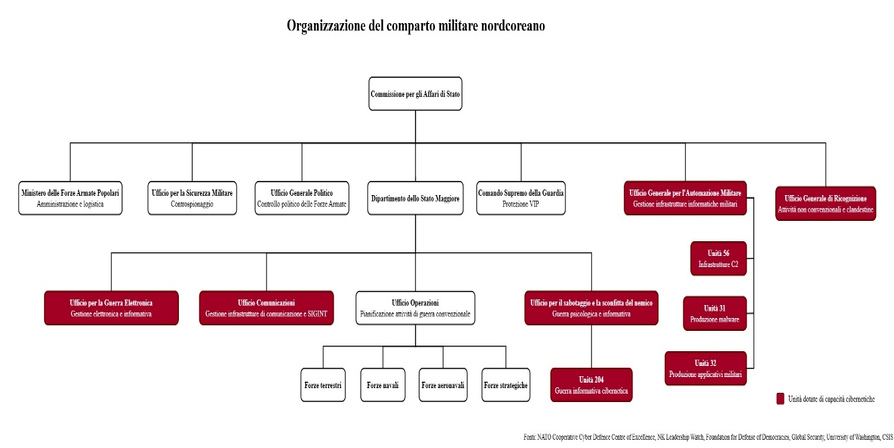

L'importanza dell'UGR è ulteriormente confermata dalla sua particolare posizione all’interno delle strutture statali. L’ufficio, infatti, appartiene formalmente alle forze armate nordcoreane, ma è posto alle dipendenze della Commissione per gli Affari di Stato, l’organo di maggior importanza nella struttura governativa in materia di sicurezza e difesa nazionali. Questa impostazione corrobora l’ipotesi di un UGR avente funzione di "strumento" al servizio degli alti papaveri nordcoreani e del leader supremo, che presiede l’importante commissione4.

Come accennato in precedenza, l’UGR è incaricato delle attività non convenzionali e clandestine, tra le quali rientrano anche le operazioni cibernetiche. In questo frangente, Pyongyang si posiziona come uno dei principali attori globali, dotata di una forza cibernetica che secondo fonti sudcoreane e americane consterebbe di un numero che si aggira tra le seimila e le settemila unità. Si tratta di individui specializzati in attività offensive e di intelligence nel cyberspazio, che nel tempo hanno dimostrato le proprie capacità in importanti operazioni di risonanza globale. Alcuni di loro operano all’estero sotto una falsa identità e sfruttano a proprio vantaggio la globalizzazione del settore tecnologico, ottenendo regolari contratti di lavoro in aziende strategiche occidentali. Una volta assunti, impiegano le loro capacità per garantire un accesso alle forze cibernetiche nordcoreane, con danno per l’azienda e potenzialmente anche per la sicurezza nazionale del Paese in cui opera5.

Il principale organo delle forze cibernetiche nordcoreane è l’Ufficio 121 (Direzione Guerra cibernetica). Esso si occupa di un ampio ventaglio di attività, che vanno dalla raccolta informativa al sabotaggio informatico, per mezzo di apposite unità ed uffici. Nelle trame di questa organizzazione si nascondono alcuni dei più importanti threat actor, specializzati in specifiche discipline: Andariel6, con un’esperienza trilustre in operazioni distruttive e nel campo finanziario, dirette principalmente contro la Corea del Sud; APT377, gruppo esperto in spionaggio informatico ed attivo principalmente in Medio ed Estremo Oriente; APT388, uno dei principali attori nel campo dei crimini informatici finanziari, autore del furto di 81 milioni di dollari alla banca centrale bengalese, la Bank of Bangladesh; Kimsuky9, gruppo gemello di APT37 attivo nello spionaggio informatico in Asia, Europa e America.

Questi gruppi operano ai più alti livelli e sono oggetto di studio e di indagine continua da parte delle principali aziende di sicurezza informatica e delle big tech, oltre che delle intelligence di tutto il mondo. Inoltre, l’impermeabilità della società nordcoreana ha reso nel tempo estremamente difficile lo studio delle forze cibernetiche di Pyongyang, motivo che ha spinto alcune agenzie di intelligence e la comunità scientifica (occidentale) a raggruppare queste entità sotto il nome di Lazarus Group o HIDDEN COBRA10.

L’UGR, però, non è l’unico ente delle forze armate nordcoreane ad essere dotato di capacità cibernetiche. Anzi, il comparto militare nordcoreano è dotato di unità specializzate in diverse discipline cibernetiche, che variano dalla gestione delle infrastrutture informatiche militari alla guerra psicologica. Si tratta di uffici e unità specializzate che assolvono a quelle funzioni riconosciute in ambito NATO con la sigla C4ISTAR (comando e controllo, comunicazioni, computer, intelligence, sorveglianza, acquisizione obiettivi e ricognizione).

Un ruolo particolare viene svolto dall’Ufficio Generale per l’Automazione Generale (UGAM), incaricato della gestione delle infrastrutture informatiche di tutte le forze armate nordcoreane e dei ministeri delle Forze Armate Popolari, della Sicurezza di Stato e della Sicurezza Sociale11. L’UGAM risulta in tal modo un elemento fondamentale del sistema di intelligence nordcoreano, tanto per lo spionaggio all’estero (UGR) quanto per il controspionaggio (Ministero della Sicurezza di Stato), offrendo capacità e risorse informatiche necessarie alla conduzione di tali attività.

La guerra elettronica e la guerra cognitiva12 sono le altre due componenti fondamentali delle forze cibernetiche nordcoreane13. Alla prima concorrono le competenze dell’Ufficio per la Guerra elettronica e dell’Ufficio Comunicazioni, che svolge anche operazioni di intelligence dei segnali (SIGINT). La seconda, invece, è competenza dell’Ufficio per il Sabotaggio e la sconfitta del nemico, che si occupa di guerra psicologica e informativa. Nel cyberspazio, questa attività viene svolta dall’Unità 204, specializzata in guerra informativa cibernetica.

La pervasività del dominio cibernetico offre a chi possiede determinate capacità, di colpire ovunque e in ogni momento. E lo ha capito molto bene quella piccola, ma determinata nazione che è la Corea del Nord. Una nazione che, da quindici anni a questa parte, mira ad accrescere il proprio peso sulla scena internazionale, senza ripudiare l’utilizzo di strumenti non convenzionali.

Sarà il tempo a stabilire se la scommessa di Kim Jong-un sarà vincente, e se veramente sul lungo periodo le capacità nucleari e cibernetiche porteranno a Pyongyang giovamento e progresso. Ma ai più cinici, che sul cavallo del leader supremo non hanno alcuna intenzione di puntare, resta forse da porsi un’ulteriore domanda: quale sorte toccherà a queste intelligenze nordcoreane, quando la lettera di corsa scadrà e l’interesse nazionale di Pyongyang non sarà più il loro mestiere?

1 Cyber War: North Korea’s Cyber Operations and Strategies. Global Defense Insight. (https://defensetalks.com/cyber-war-north-koreas-cyber-operations-and-strategies/)

2 North Korea Cyber Attacks: A New Asymmetrical Military Strategy. The Henry M. Jackson School of International Studies, University of Washington. (https://jsis.washington.edu/news/north-korea-cyber-attacks-new-asymmetrical-military-strategy/)

3 North Korea’s Cyber Operations. Center for Strategic & International Studies. (https://www.csis.org/analysis/north-koreas-cyber-operations)

4 State Affairs Commission. Global Security. (https://www.globalsecurity.org/military/world/dprk/ndc.htm)

5 Staying a Step Ahead: Mitigating the DPRK IT Worker Threat. Mandiant. (https://cloud.google.com/blog/topics/threat-intelligence/mitigating-dprk-it-worker-threat)

6 Andariel. MITRE. (https://attack.mitre.org/groups/G0138/)

7 APT37. MITRE. (https://attack.mitre.org/groups/G0067/)

8 APT38. MITRE. (https://attack.mitre.org/groups/G0082/)

9 Kimsuky. MITRE. (https://attack.mitre.org/groups/G0094/)

10 North Korean Cyber Activity. US Department of Health & Human Services. (https://www.hhs.gov/sites/default/files/dprk-cyber-espionage.pdf)

11 DPRK’s Reorganized Military Automation General Bureau to Manage Integrated Computerized Command Network for Entire Armed Forces. NK Insider. (https://www.nkinsider.org/dprks-reorganized-military-automation-general-bureau-to-manage-integrated-computerized-command-network-for-entire-armed-forces/)

12 Da information warfare a cognitive warfare. Difesa Online. (https://www.difesaonline.it/evidenza/cyber/da-information-warfare-cognitive-warfare)

13 The All-Purpose Sword: North Korea’s Cyber Operations and Strategies. Kyoung Gon, Ji Young, Jong In. (https://ccdcoe.org/uploads/2019/06/Art_08_The-All-Purpose-Sword.pdf)